İçerik

Bu makalede: CommandSiteReferences Kullanarak Zenmap Kullanma

Ağınızın veya şirketinizin ağının güvenlik delikleri olduğundan endişeleniyor musunuz? Bir ağ davet edilmeden kimsenin giremeyeceği andan itibaren güvenlidir. Bu, ağ güvenliğinin temel yönlerinden biridir. Emin olmak için ücretsiz bir araç var: Nmap ("Ağ Eşleyici" için). Bu araç neyin yanlış olduğunu saptamak için donanımınızı ve bağlantınızı inceler. Böylece kullanılan veya kullanılmayan limanların denetimini yapar, güvenlik duvarlarını vb. Test eder. Ağ güvenliği uzmanları bu aracı günlük olarak kullanır, ancak hemen 1. adımda başlayan önerilerimizi izleyerek aynı işlemi yapabilirsiniz.

aşamaları

Yöntem 1 Zenmap'i kullanma

-

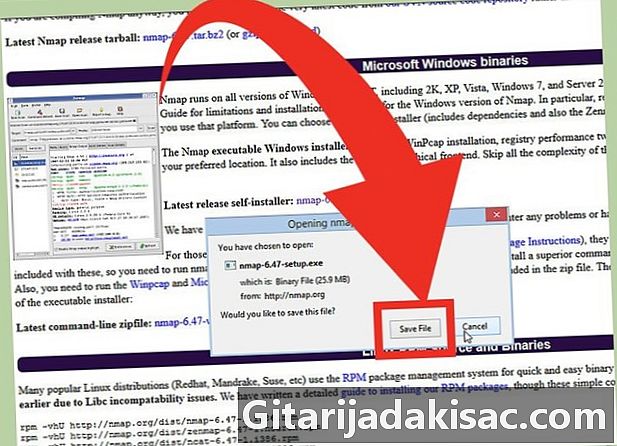

Nmap yükleyicisini indirin. Geliştiricinin web sitesinde ücretsiz olarak kullanılabilir. Geliştiricinin sitesinde bir program aramaya gitmek her zaman daha iyidir, bu nedenle virüsler gibi hoş olmayan sürprizlerden kaçınırız. Nmap yükleyicisini indirerek, zayıf kontrol komutuna sahip olanlar için daha uygun olan, Nmap'ın grafik arayüzü olan Zenmap'ı da yükleyeceksiniz.- Zenmap, Windows, Linux ve Mac OS X için kullanılabilir. Nmap sitesinde, bu işletim sistemlerinin her biri için tüm dosyaları bulacaksınız.

-

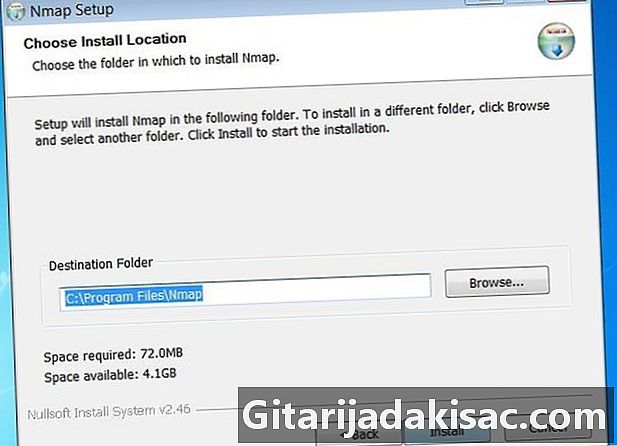

Nmap'i yükleyin. Yükleyiciyi yükledikten sonra çalıştırın. Kurmak istediğiniz bileşenleri seçmeniz istenecektir. Nmap'in alaka düzeyinden yararlanmak istiyorsanız, hiçbirini seçmemenizi öneririz. Korkusuz ol! Nmap herhangi bir reklam veya casus yazılım yüklemez. -

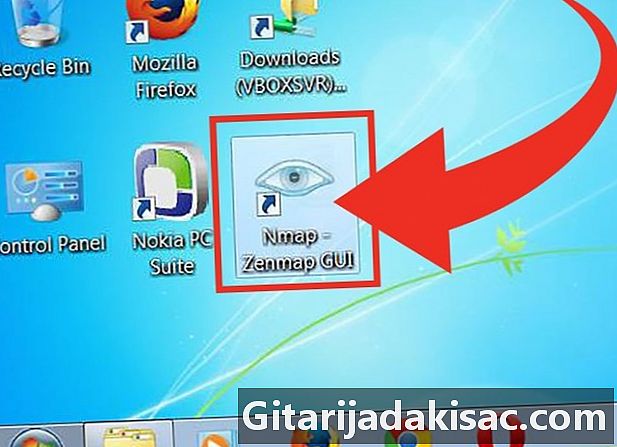

"Nmap - Zenmap" grafik arayüzünü çalıştırın. Varsayılan ayarlara dokunmadıysanız, masaüstünde bir simge görmelisiniz. Aksi takdirde, menüye bakın başlangıç. Sadece Zenmap'i açmak programı başlatmak için yeterli. -

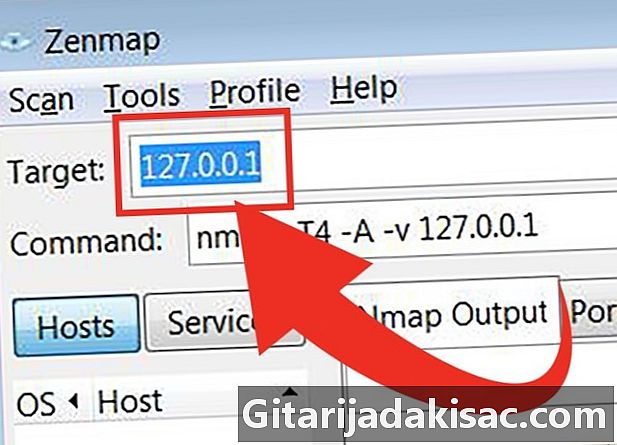

Taramaya destek görevi gören hedefi girin. Zenmap, kolayca tarama başlatmanızı sağlar. İlk adım, bir hedef, yani bir İnternet adresi seçmektir. Bir etki alanı adı (örneğin example.com), bir IP adresi (örneğin 127.0.0.1), bir ağ adresi (örneğin 192.168.1.0/24) veya bu adreslerden herhangi bir birleşim girebilirsiniz. .- Seçilen hedefe ve yoğunluğa bağlı olarak, Nmap taramanız tehlikeli sulara girdiğiniz için ISS'nizden (İnternet Servis Sağlayıcısı) reaksiyona neden olabilir. Herhangi bir taramadan önce, yaptığınız şeyin yasadışı olmadığını ve ISS'nizin şart ve koşullarını ihlal etmediğini kontrol edin. Bu, yalnızca hedefiniz size ait olmayan bir adres olduğunda geçerlidir.

-

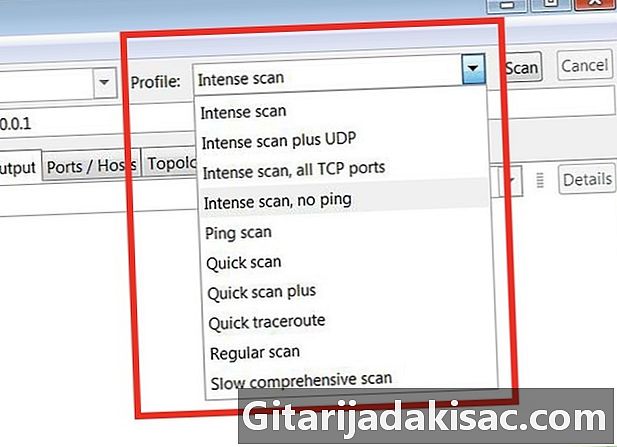

Bir daudit profili seçin. Profil olarak, en fazla sayının beklentilerini karşılayan önceden tanımlanmış denetimleri kastediyoruz. Bu nedenle, komut isteminde karmaşık ve uzun bir parametre ayarıyla uğraşmayız. İhtiyaçlarınıza uygun profili seçin:- Yoğun tarama ("Yoğun Denetim") - Bu, işletim sistemini, versiyonunu, bir veri paketi tarafından alınan bir yolu ("traceroute") bir komut dosyası taramasını inceleyen eksiksiz bir denetimdir. Veri gönderme yoğun, agresif ve bunun da uzun süreler boyunca kısıtlanması. Bu sınav çok müdahaleci olarak kabul edilir (ISS'nin veya hedefin olası reaksiyonu).

- Ping taraması ("Ping denetimi") - bu şartname, ana bilgisayarların çevrimiçi olup olmadığını ve geçen veri akışını ölçmeyi sağlar. Herhangi bir portu taramaz.

- Hızlı tarama - Bu, yalnızca seçilen portları belirli bir süre boyunca devasa paket gönderimleriyle hızlıca analiz etmek için bir ayardır.

- Düzenli tarama ("Klasik Denetim") - Bu temel ayar. Bu sadece ping'i (milisaniye olarak) döndürür ve hedefin açık portlarını bildirir.

-

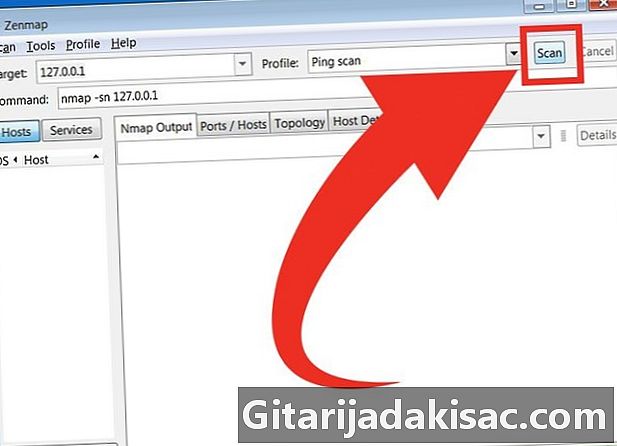

Tıklayın taramak sınava başlamak için. Sonuçlar sekmenin altında görünecek Nmap Çıkışı. Çalışmanın süresi seçilen profile, hedefin coğrafi mesafesine ve ağın yapısına göre değişir. -

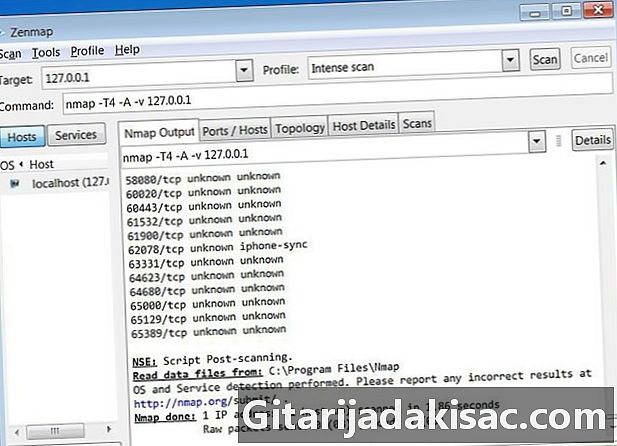

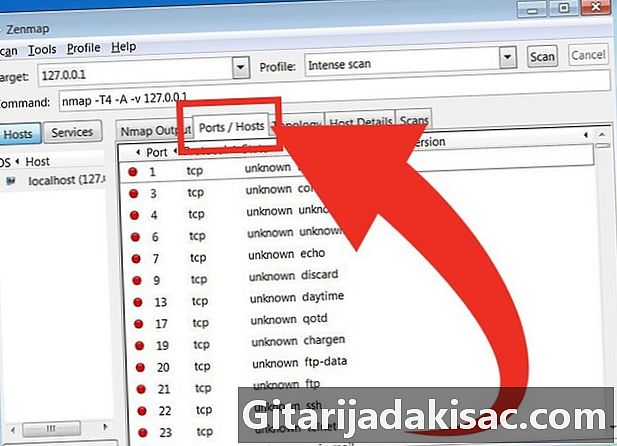

Sonuçları oku. Denetim tamamlandığında, göreceksiniz Nmap yapıldı (Nmap tamamlandı) sayfanın altındaki sekmeye bağlı Nmap Çıkışı. Sonuçlarınız, istenen incelemeye bağlı olarak görüntülenir. Orada, kesinlikle görüntülenir tüm ayrım yapılmaksızın sonuçlar. Sonuçları rubriklere göre görmek istiyorsanız, aşağıdakiler arasından diğer sekmeleri de kullanmanız gerekir:- Limanlar / SunucularPortsHôtes) - Bu sekme altında, limanların ve ilgili hizmetlerin incelenmesinden kaynaklanan bilgileri bulacaksınız.

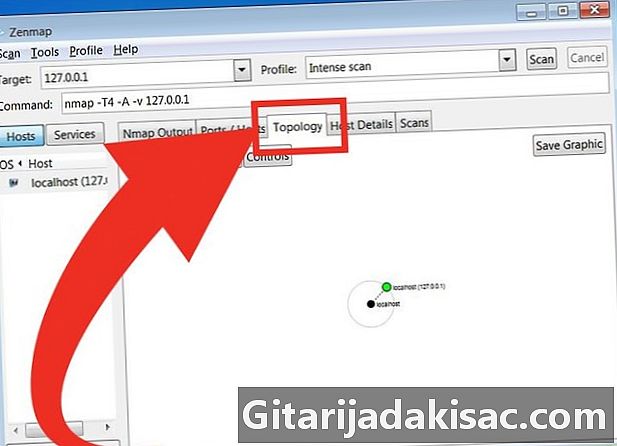

- Topoloji (Ağ topolojisi) - Bu sekme, test sırasında alınan "yol" grafiğini gösterir. Hedefe ulaşmak için yolda karşılaşılan düğümleri görebileceksiniz.

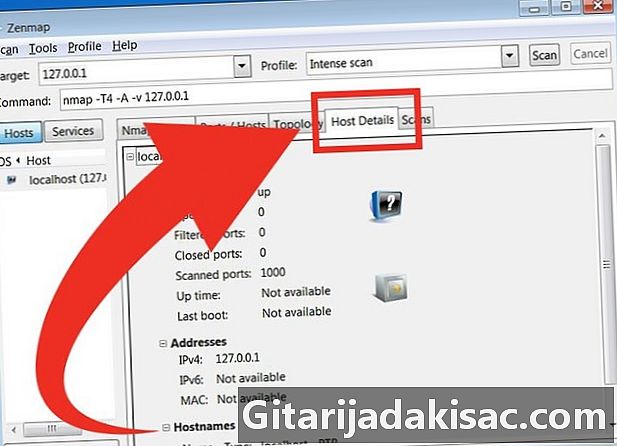

- Ana Bilgisayar Ayrıntıları (Kahvaltı / ayrıntılar) - Bu sekme hedef, port sayısı, IP adresi, alan adı, işletim sistemi hakkında her şeyi bilmenizi sağlar ...

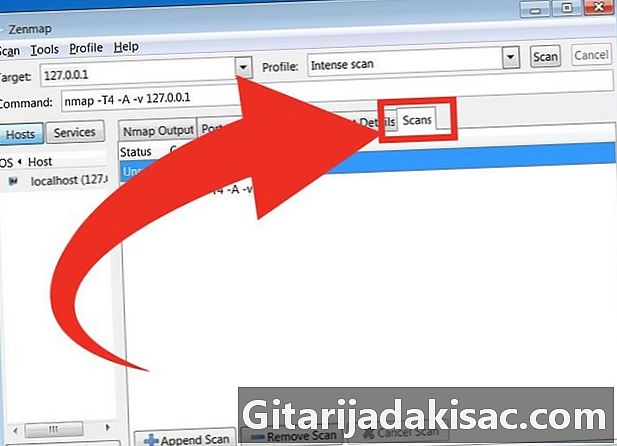

- taramalar - Bu sekmede, önceki sınavlarda yazdığınız tüm komutları okuyabilirsiniz. Böylece, ayarları uygun şekilde değiştirerek yeni bir testi hızlı bir şekilde yeniden başlatabilirsiniz.

- Limanlar / SunucularPortsHôtes) - Bu sekme altında, limanların ve ilgili hizmetlerin incelenmesinden kaynaklanan bilgileri bulacaksınız.

Yöntem 2 Komut istemini kullanma

- Nmap'i yükleyin. Nmap kullanmadan önce, işletim sisteminizin komut satırından başlatmak için yüklemelisiniz. Nmap sabit diskinizde çok az yer kaplar ve ücretsizdir (geliştiricinin sitesine yüklenmek üzere). İşte size ait işletim sistemine göre talimatlar:

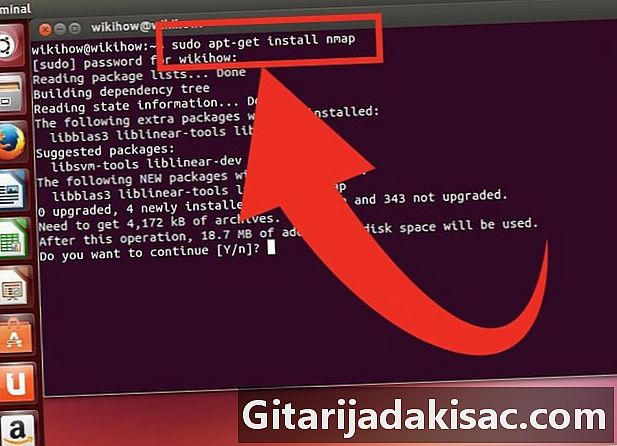

- Linux - Bir APT deposundan Nmap'ı indirin ve kurun. Nmap, çoğu Linux havuzunda bulunur. Bunu yapmak için dağıtımınıza karşılık gelen komutu girin:

- Red Hat için, Fedora, SUSE

rpm -vhU http://nmap.org/dist/nmap-6.40-1.i386.rpm(32 bit) VEYArpm -vhU http://nmap.org/dist/nmap-6.40-1.x86_64.rpm(64 bit) - Debian için, Ubuntu

sudo apt-get install nmap

- Red Hat için, Fedora, SUSE

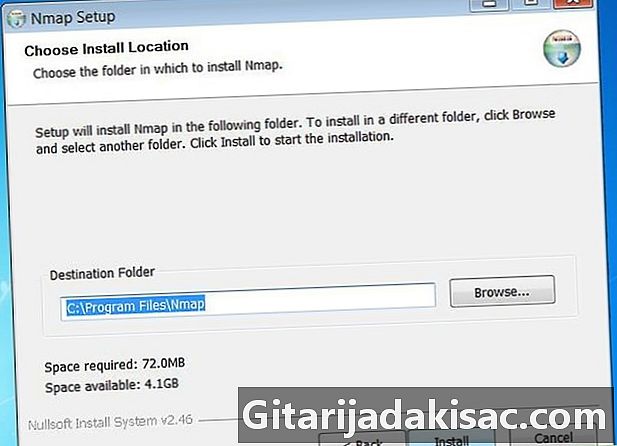

- , Windows - Nmap yükleyicisini indirin. Geliştiricinin web sitesinde ücretsizdir. Geliştiricinin sitesinde bir program aramaya gitmek her zaman daha iyidir, bu nedenle virüsler gibi hoş olmayan sürprizlerden kaçınırız. Yükleyici, Nmap'ın çevrimiçi komut araçlarını doğru klasörü açmaktan endişelenmeden hızlıca kurmanızı sağlar.

- Zenmap GUI'yi istemiyorsanız, kurulum sırasında bir kutunun işaretini kaldırmanız yeterlidir.

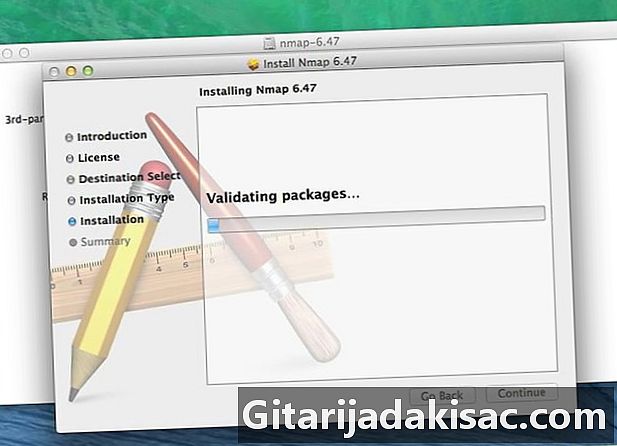

- Mac OS X - Nmap disk görüntüsünü indirin. Geliştiricinin web sitesinde ücretsizdir. Geliştiricinin sitesinde bir program aramaya gitmek her zaman daha iyidir, bu nedenle virüsler gibi hoş olmayan sürprizlerden kaçınırız. Nmap'ı temiz ve kolay bir şekilde kurmak için yerleşik yükleyiciyi kullanın. Nmap yalnızca OS X 10.6 veya sonraki sürümlerinde çalışır.

- Linux - Bir APT deposundan Nmap'ı indirin ve kurun. Nmap, çoğu Linux havuzunda bulunur. Bunu yapmak için dağıtımınıza karşılık gelen komutu girin:

- Komut isteminizi açın. Nmap komutları komut istemine yazılır ve sonuçlar ilerledikçe görüntülenir.Laudit değişkenler aracılığıyla değiştirilebilir. Herhangi bir dizinden bir denetim çalıştırabilirsiniz.

- Linux - Linux dağıtımı için bir GUI kullanıyorsanız terminali açın. Terminal yeri dağılıma göre değişir.

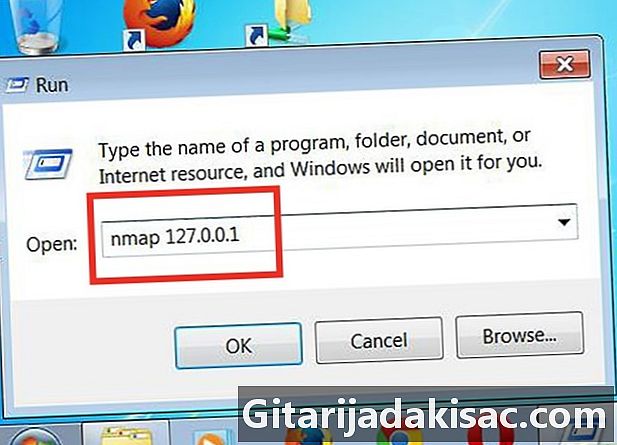

- , Windows - Erişim aynı anda tuşuna basılarak yapılır. , Windows ve dokunuş R,, sonra yaz cmd alanda yapmak. Windows 8'de, aynı anda tuşuna basmanız gerekir. , Windows ve dokunuş Xsonra seçin Komut İstemi menüde. Herhangi bir dizinden bir Nmap denetimi çalıştırabilirsiniz.

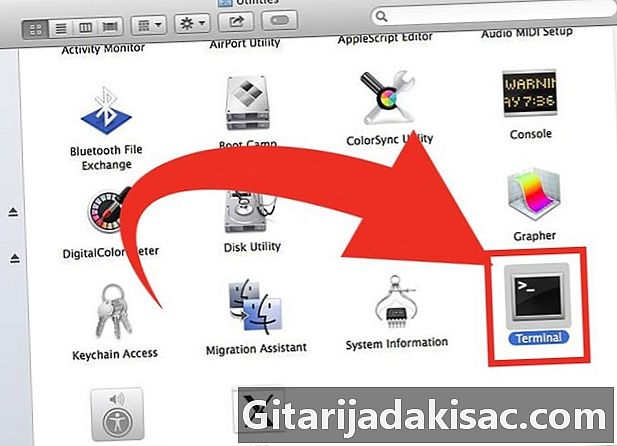

- Mac OS X - Kullanıcıyı aç uç alt klasörde bulunan kamu hizmetleri dosyanın uygulamaları.

- Linux - Linux dağıtımı için bir GUI kullanıyorsanız terminali açın. Terminal yeri dağılıma göre değişir.

-

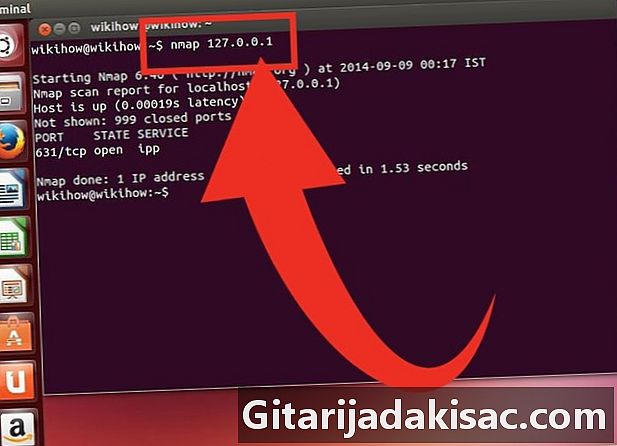

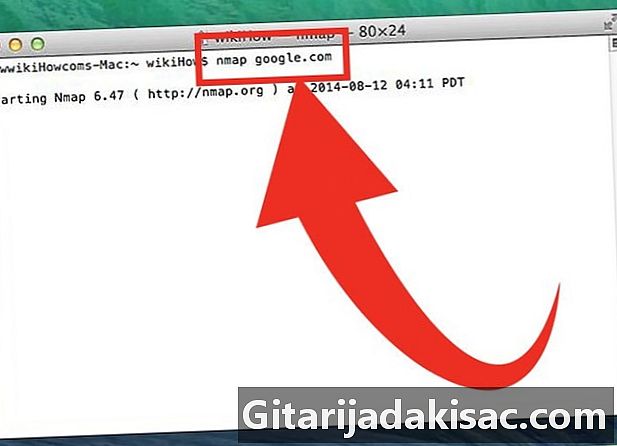

Hedefinizin portlarının bir denetimini yürütün. Klasik bir denetime başlamak için,nmap. Hedefe ping atıp portlarını test edeceksin. Bu tür bir denetim çok hızlı bir şekilde tespit edilir. Rapor ekranda gösterilecektir. Her şeyi görmek için kaydırma çubuğuyla (sağda) oynamak zorundasınız.- Seçilen hedefe ve anketin yoğunluğuna (milisaniye başına gönderilen paketlerin miktarı) bağlı olarak, Nmap denetiminiz, tehlikeli sulara girerken ISS'nizden (İnternet Erişim Sağlayıcısı) bir reaksiyona neden olabilir. Herhangi bir taramadan önce, yaptığınız şeyin yasadışı olmadığını ve ISS'nizin şart ve koşullarını ihlal etmediğini kontrol edin. Bu, yalnızca hedefiniz size ait olmayan bir adres olduğunda geçerlidir.

-

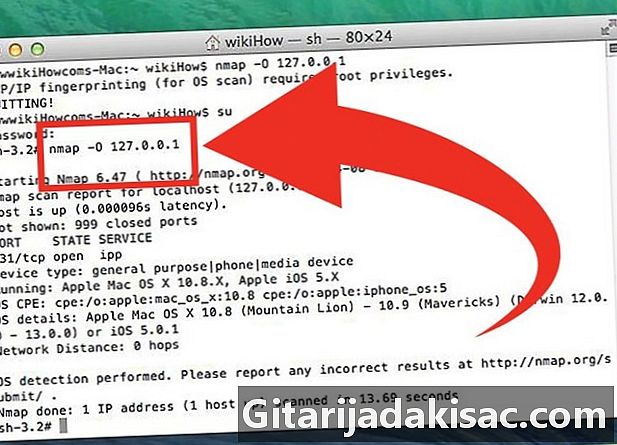

Orijinal denetiminizi değiştirin. Öğrencinin parametrelerini değiştirmek için komut istemine yazılabilen değişkenler vardır. Daha fazla ayrıntıya veya daha azına sahip olacaksınız. Değişkenleri değiştirmek, öğrencinin izinsiz giriş seviyesini değiştirir. Birden fazla değişkeni, boşlukla ayırdığınız sürece birbiri ardına yazabilirsiniz. Hedefin önüne şu şekilde yerleştirilirler:nmap.- -sS - Bu bir SYN sınavı için ayardır (yarı açık). Daha az müdahaleci (ve bu nedenle daha az saptanabilir!) Klasik bir denetime göre daha uzun sürüyor. Bugün birçok güvenlik duvarı tür sınavlarını tespit edebiliyor -sS.

- -sn - Bu ping için ayardır. Laudit portları devre dışıdır ve ev sahibinizin çevrimiçi olup olmadığını bileceksiniz.

- -O - İşletim sistemini belirleyen ayar budur. Böylece hedefinizin işletim sistemini bileceksiniz.

- -A - Bu değişken en yaygın denetimlerin bazılarını tetikler: işletim sistemi algılama, işletim sistemi sürüm algılama, komut dosyası tarama ve ödünç alma yolu.

- -F - Bu değişkenle, "hızlı" moddasınız, istenen bağlantı noktalarının sayısı azalır.

- -v - Bu değişken daha fazla bilgiye sahip olmanızı ve böylece daha ayrıntılı bir analiz yapabilmenizi sağlar.

-

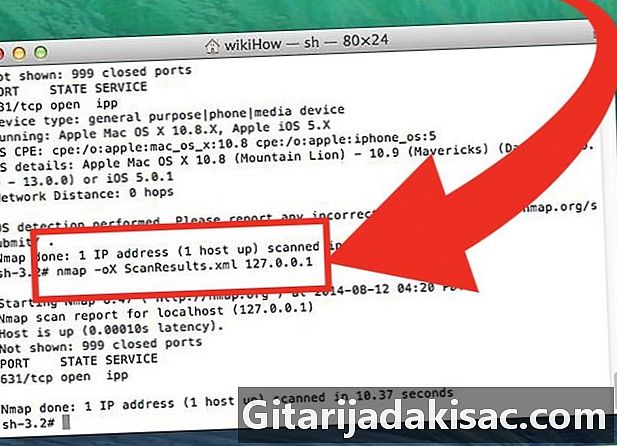

Raporunuzu bir XML dosyası olarak düzenleyin. Sonuçlar, herhangi bir İnternet tarayıcısı tarafından okunabilen bir XML dosyası olarak düzenlenebilir. Bunun için değişkeni ayarlamak için parametre kullanılır. -oxve hemen adlandırmak istiyorsanız, aşağıdaki komutu kullanın:nmap -oX Tarama Results.xml.- Bu XML dosyası, istediğiniz yere ve istediğiniz yere kaydedilebilir.