İçerik

Bu makalede: Kötü Amaçlı Yazılımdan Kaçının, Kablolu Erişime Göz Atmaktan Kaçının

İnternet, güvenlik için değil, rahatlık ve rahatlık için tasarlanmıştır. İnternette ortalama bir İnternet kullanıcısının yaptığı gibi gezinirseniz, bazı kötü niyetli kişilerin casus yazılım veya komut dosyaları kullanarak tarama alışkanlıklarınızı izlemesi ve kamerayı bilgisayarınızdan bilgisayarınıza kullanmaya devam etmesi olasıdır. bilgisi. Dünyanın neresinde olursanız olun, bu doğa hakkında bilgi edinenler, kim olduğunuzu, nerede yaşadığınızı ve sizinle ilgili çok daha fazla kişisel bilgi edinebilirler. İnternette iki ana izleme tekniği vardır.

- Casus yazılımları bilgisayarınıza yerleştirin

- Dünyanın herhangi bir yerinden uzak sunucularla değiştirdiğiniz tüm verileri "dinleyin".

aşamaları

Yöntem 1 Kötü amaçlı yazılım kaçının

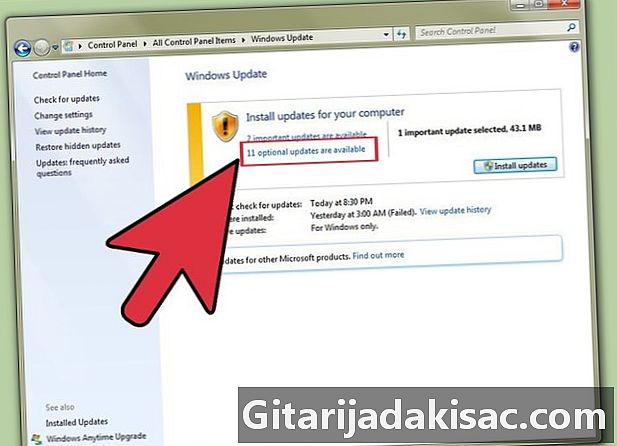

- İşletim sisteminizi güncel tutun. İnternette casusluk yapmak için kullanılan en geleneksel teknik, kurban sisteminin "erişim kapılarını" bilgisi olmadan açabilecek casus yazılımları enjekte etmektir. İşletim sisteminizi güncel tutarak, yayıncınızın işletim sisteminizin en savunmasız kısımlarını korumak ve kötü amaçlı yazılımların arızalanmasını sağlamak için yazılım güvenlik düzeltmelerini azaltmasına izin vereceksiniz.

-

Uygulamalarınızı güncel tutun. Kullandığınız uygulamaların özellikleri iyileştirmek için güncellendiğinden emin olabilirsiniz, ancak aynı zamanda hataları düzeltmenin bir yoludur. Farklı hata türleri vardır: bazıları yalnızca kullanıcı tarafından algılanabilir işlev bozuklukları üretecek, diğerleri programınızın bazı çalışma modlarını etkileyecektir, ancak bilgisayar korsanlarının bilinen güvenlik açıklarını otomatik olarak kullanmalarına izin veren bir kategori de vardır. Makinenizin uzaktan kumandasını otomatik olarak alın. Bu tür böcekler ortadan kalkarsa, bu saldırıların bitmeyeceğini söylemeye gerek yok. -

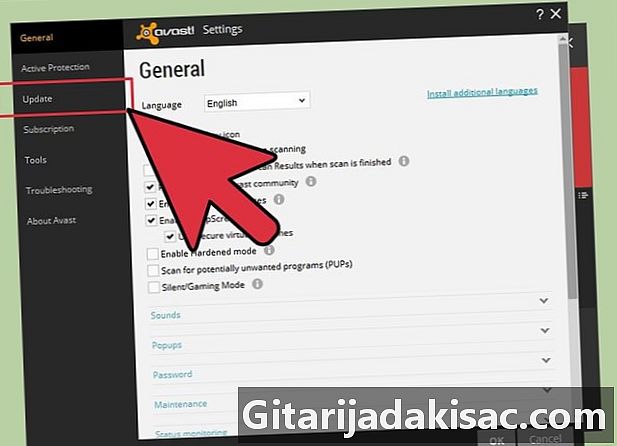

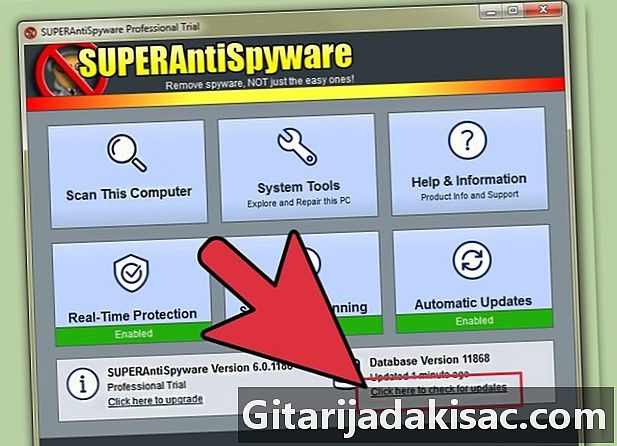

Antivirüsünüzü çalışır durumda tutun ve güncel tutun. Bu, özellikle Windows altında çalışan sistemler için geçerlidir. Antivirüs imza veritabanı düzenli aralıklarla güncellenmezse, virüsleri ve zararlı yazılımları hemen tespit edemez. Sisteminiz düzenli olarak kontrol edilmezse ve virüsten koruma yazılımınız arka planda çalışacak şekilde ayarlanmadıysa, yararlı olmayacaktır. Antivirüs programlarının amacı virüsleri, casus yazılımları, solucanları ve rootkit'leri taramak ve bu tehditleri ortadan kaldırmaktır. Casus yazılım algılamada uzmanlaşmış bir programın iyi bir virüsten koruma yazılımından daha fazla etkisi olmaz. -

Yalnızca bir virüsten koruma programını açın. Bu programlar etkili olabilmek için çok şüpheli davranmalıdır. En iyi ihtimalle, virüsten koruma yazılımınızdan birinin veya diğerinin algıladığı "yanlış pozitif" ifadesini alırsınız ve en kötüsü, birinin eylemi diğeri tarafından engellenebilir. Gerçekten birden fazla virüsten koruma yazılımı kullanmak istiyorsanız, imza veritabanlarınızı güncelleyin, bilgisayarınızın İnternet bağlantısını kesin, ana virüsten koruma yazılımınızı tamamen devre dışı bırakın ve ikincisini "isteğe bağlı tarama" modunda etkinleştirin. Ana virüsten koruma yazılımınız daha sonra "yanlış pozitif" olarak algılanabilir, ancak bunun bir sorun olmayacağını bilerek. Şimdi ana virüsten koruma yazılımınızı başlatın ve bilgisayarınızı normal şekilde kullanmaya devam edin. Malwarebytes yazılımı, ilk antivirüs güvenliği düzeyinize iyi bir tamamlayıcı olabilir. -

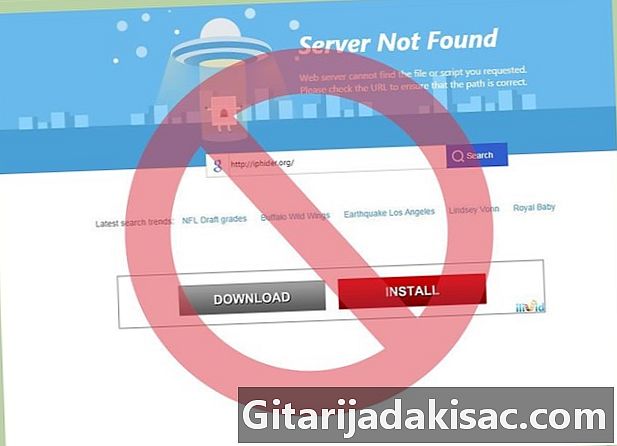

İndirmelerinizi yalnızca güvenilir sitelerden yapın. Resmi sitelerden (herhangi bir işletim sistemi için) veya güvenilir uygulama havuzlarından gelen hiçbir şeyi indirmeyin. VLC ortam yürütücüsünü indirmek istiyorsanız, onu yalnızca işletim sisteminize karşılık gelen uygulama havuzundan veya yayıncının sitesinden indirin. Google’da size verecek olan yayıncı adresini arayın:www.videolan.org/vlc/. Antivirüsünüz alarm verirken rapor vermese bile, hiçbir zaman az ya da çok az bilinen siteleri kullanın. -

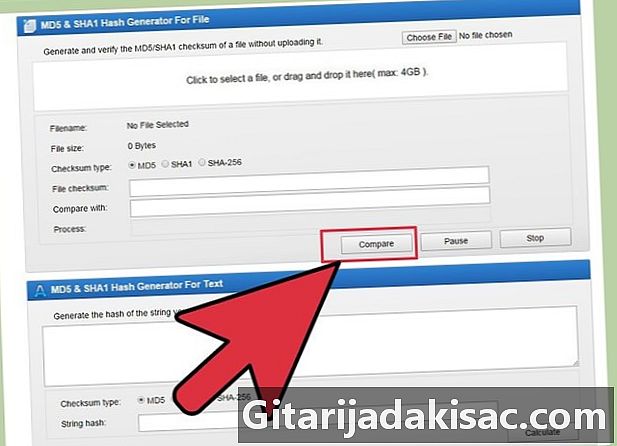

İkili imza kontrolü yapın. Bu sitede verilen talimatlara ve md5 ve SHA2 imzalarına ilişkin bu makaleye bakın. Bu doğrulama yönteminin arkasındaki fikir, bir dosyanın ikili içeriğinden (bir uygulamanın yükleyicisi gibi) bir imza oluşturmaktır. Ortaya çıkan imza resmi indirme web sitesinde veya güvenilir bir veritabanında verilir. Dosyayı indirdikten sonra, bu imzayı kendiniz oluşturmak için tasarlanmış bir programla kendiniz çoğaltabilir, ardından indirilen web sitesinde verilen sonuçları karşılaştırabilirsiniz. Eğer karşılaştırılan imzalar aynı ise, her şey yolunda, aksi takdirde virüs içeren ya da aktarım sırasında bir hata olmuş olabilecek tahrif edilmiş ya da manipüle edilmiş bir programı indirmiş olabilirsiniz. Her iki durumda da, hissetmek için indirmeyi yeniden başlatmanız gerekecek. Bir paket yöneticisi kullanıyorsanız, Linux veya BSD dağıtımlarını indirirken bu işlem otomatik olarak uygulanır, bu yüzden endişelenmenize gerek kalmaz. Windows'ta bu kontrolü manuel olarak yapmanız gerekecektir. -

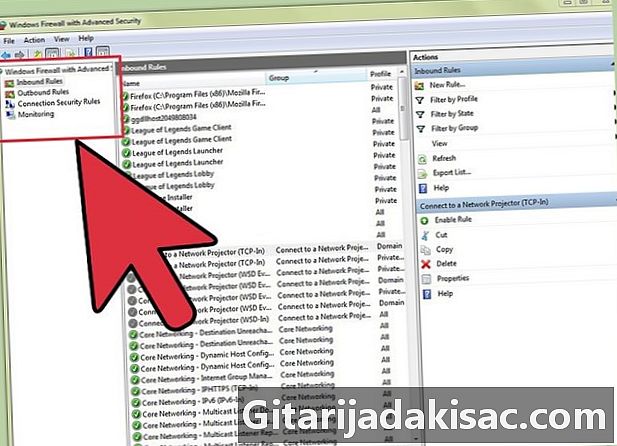

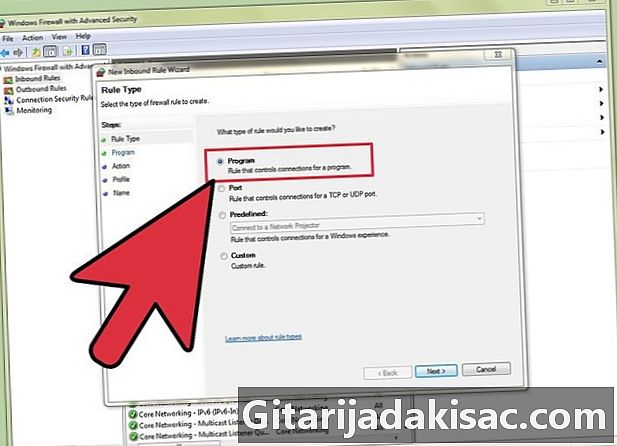

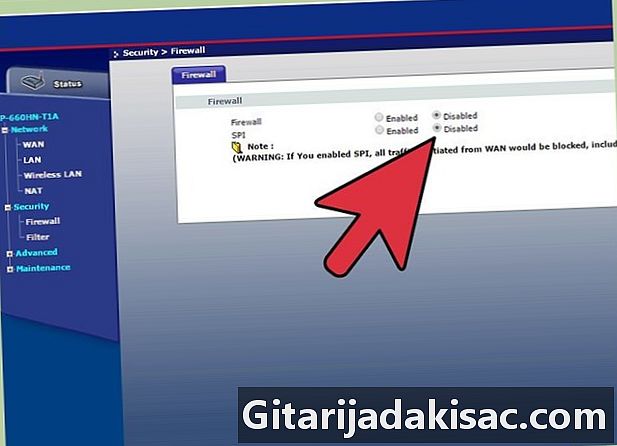

Bir güvenlik duvarı yerleştirin. Linux dağıtımları ile entegre olanlar çok iyi kalitede: Linux altında "netfilter" ve "iptable" ya da BSD altında "pf". Windows'ta doğru olanı aramanız gerekir. Bir güvenlik duvarının ne olduğunu anlamak için, büyük bir marshalling bahçesinde, bir trenin (bir ağdaki verilere benzer şekilde), rıhtımların (güvenlik duvarı bağlantı noktalarıyla karşılaştırılabilir) ve rayların (bir ağdaki verilere benzer) olduğunu hayal edin. veri akışlarıyla karşılaştırılabilir). Bir tren kendiliğinden boşaltamaz: iblislere benzer şekilde bir taşıma servisi kullanmak zorunda kalır (arka planda çalışan ve belirli bir limanı şarj etmek zorunda olan programlardır). Bu servis olmadan, tren doğru platforma ulaştıysa bile, hiçbir şey yapılamaz. Güvenlik duvarı ne duvar ne de bir engel değildir, rolü giriş veya çıkışa izin vermek üzere ayarlanan bağlantı noktalarındaki veri akışını yönetmek olan bir katılım sistemidir.Bununla birlikte, ağı engellemediğiniz veya bağlantısını kesmediğiniz sürece giden bağlantıları kontrol etme imkanınız yoktur, ancak neler olduğunu görebilirsiniz. Çoğu casus yazılım güvenlik duvarınıza akıllıca gizlice girebilse de, etkinliklerini gizleyemezler. IMAP uygulaması kullanmasanız bile, 993 numaralı bağlantı noktasından bilgi yayan casus yazılımları algılamak, Internet Explorer'da gizli olarak bulduğunuzdan ve düzenli olarak kullandığınız 443 numaralı bağlantı noktasından veri gönderdiğinden daha kolaydır. Standart bir güvenlik duvarı kullanıyorsanız (bu, fp ve netfilter / iptable için geçerlidir), izin verilen bağlantılar dışındaki tüm girişi engelleyerek beklenmeyen çıkışları kontrol edin. Gerekli ve güvenli olan Loopback (lo) portundaki tüm veri akışlarına izin vermeyi unutmayın. -

Güvenlik duvarınız nötr ise, yalnızca raporlama faaliyetleri için kullanın. Yalnızca paketleri filtreleyebilen bu tür bir güvenlik duvarı ile herhangi bir veri akışını akıllıca engelleyemezsiniz. Uygulanması karmaşık olan ve kullanılmayan ve size "yanlış güvenlik" duygusu veren "uygulama tabanlı" erişim filtrelemesinden kaçının. Kötü amaçlı yazılımların çoğu, Internet'e (Internet Explorer gibi) bağlanması gereken yasal uygulamalara kötü amaçlı kod girer ve genellikle aynı zamanda başlatılır. Bu tarayıcı bağlanmaya çalıştığında, güvenlik duvarı sizin onayınızı ister ve verirseniz, casus yazılım 80 ve 443 numaralı bağlantı noktalarındaki meşru verilerinizle çok yönlü bilgilerini yaymaya başlar. -

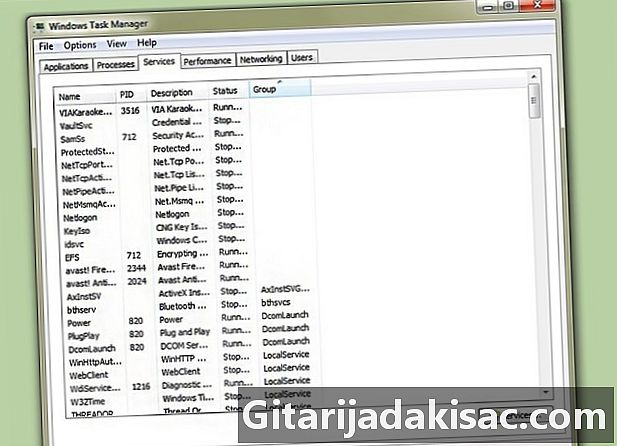

Çalışmakta olan hizmetleri (veya hizmet alanlarını) kontrol edin. Yukarıda belirtilen tren boşaltma örneğine geri dönmek için, eğer kimse kargoyu umursamıyorsa, hiçbir şey olmayacak. Bir sunucuyu kullanmayın; dışarıda olup bitenleri dinlemek için servisi çalıştırmanıza gerek kalmayacak. Yine de dikkatli olun: Windows, Linux, Mac OS veya BSD çalıştıran servislerin çoğu önemlidir, ancak bilgisayarınızın dışında neler olduğunu dinleyemez. Yapabilirseniz, gereksiz servisleri devre dışı bırakın veya güvenlik duvarınızın ilgili bağlantı noktalarındaki trafiği engelleyin. Örneğin, "NetBios" hizmeti 135 ve 138 numaralı bağlantı noktalarını dinlerse, Windows Share'i kullanmıyorsanız, gelen ve giden trafiği engelleyin. Servislerdeki hataların genellikle bilgisayarınızın kontrolünü uzaktan ele geçirmek için genellikle açık kapılar olduğunu ve bu servislerin bir güvenlik duvarı tarafından engellenmesi durumunda, hiç kimse sisteminize giremeyecektir. Ayrıca, engellemeniz gereken bağlantı noktalarını veya engellenmesi gereken hizmetleri (aynı olacaktır) belirlemek için "nmap" gibi tarama programları kullanmayı da deneyebilirsiniz. -

Sistem yöneticisi hesabınızı kullanmayın. Bu, Vista ve Windows 7 sürümleri altında çok daha iyidir. Bir yönetici hesabı kullanıyorsanız, herhangi bir uygulama, kötü niyetli olsa bile, sizden yönetici ayrıcalıkları ile çalıştırmanızı isteyebilir. Yönetici standartlarına erişimi olmayan kötü amaçlı yazılımların, "standart" modda çalışmaya aşina iseniz sisteminize güç vermesi akıllıca olacaktır. En iyi ihtimalle, bilgileri yalnızca tek bir kullanıcı olarak gönderebilse de, sistemdeki başka bir kullanıcıya gönderemezdi. Bilgilerini göndermek için çok fazla sistem kaynağı tüketemez ve bilgisayardan algılanması ve ortadan kaldırılması çok daha kolay olacaktır. -

Linux'a geçmeyi düşünün. Bilgisayar oyunlarını sevmiyorsanız veya nadir veya özel yazılım kullanmıyorsanız, Linux'a geçmeniz daha iyi olur. Bugüne kadar, bu sistemlere bulaşmaya çalışan bir düzine kötü amaçlı yazılımın, çeşitli dağıtımlar tarafından sunulan güvenlik güncelleştirmeleriyle hızlı bir şekilde etkisizleştirildiği bilinmektedir. Linux uygulama güncellemeleri doğrulandı, imzalandı ve kimliği doğrulanmış depolardan geliyor. Linux için antivirüs olmasına rağmen, bu sistemde uygulanan çalışma modunu göz önüne alarak bunlar gerekli değildir. İhtiyaçların çoğunluğunu (Libreoffice, Gimp, Inkscape, Pidgin, Firefox, Chrome, Filezilla, Thunderbird) karşılayan Linux dağıtımlarının resmi depolarında yüksek kaliteli, olgun, özgür ve ücretsiz uygulamalar bulabilirsiniz. multimedya dosyalarının kullanımı ve dönüştürülmesi için programlar. Bu ücretsiz uygulamaların çoğu ilk olarak Linux için ve altında geliştirildi ve daha sonra Windows'a taşındı.

Yöntem 2 Kablolu erişim izlemekten kaçının

-

Kablolu ağınızın bütünlüğünü kontrol edin. Ağ kablolarınızın tahrif edilmediğinden ve anahtarlarınızda ve ayırma kutularında ek bağlantı olmadığından emin olun. -

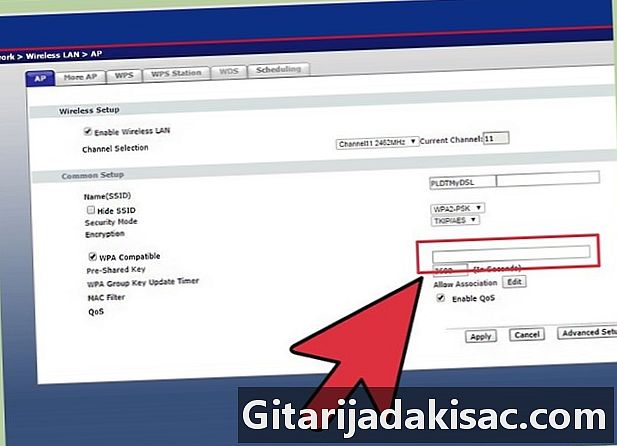

Kablosuz ağınızın şifreleme protokolünün verimliliğini kontrol edin. Yönlendiricinizin veri akışı en azından WPA-TKIP, WPA (2) -CCMP veya WPA2-AES protokolleri altında şifrelenmelidir. Çok hızlı gelişen spypicking teknikleri, WEP protokolü şimdi tutarsız hale geldi ve bu nedenle artık gizliliğinizi korumuyor. -

Gezinme hiç İnternetteki bir vekil aracılığıyla. Bu proxy'yi harekete geçirecek olan ve sizin için mükemmel bir yabancı olan kişi ile "güven" ilişkinizde olduğunuzu unutmayın. Düşündüğünüz kadar iyi olmayabilir ve İnternet üzerinden gönderdiğiniz veya aldığınız her şeyi proxy'si aracılığıyla "dinleyebilir" ve kaydedebilir. Önlem almazsanız kullandığınız HTTPS, SMTPS veya IMAP protokolleri tarafından sağlanan şifrelemenin kodunu çözmek de mümkündür. Bu şekilde, çevrimiçi ödeme yaparsanız, kredi kartınızın numarasını veya banka hesabınıza erişim kodunu alabilir. Tamamen bilinmeyen ara hizmetlerden geçmek yerine bir sitede doğrudan HTTPS protokolünü kullanmanız çok daha iyidir. -

Mümkünse şifreleme kullanın. Bu, kendinizden ve uzak sunucudan başka hiç kimsenin ne gönderdiğinizi ve aldığınızı anlamadığından emin olmamak için tek yoldur. Mümkünse SSL / TLS kullanın, FTP, HTTP, POP, IMAP ve SMTP'den kaçının ve bunun yerine SFTP, FTPS, HTTPS, POPS, IMAPS ve POPS gibi güvenli sürümlerini kullanın. Tarayıcınız size bir site tarafından verilen sertifikanın kötü olduğunu bildirirse, kaçının. -

IP maskeleme servisi kullanmayın. Bu hizmetler aslında vekillerdir. Tüm verileriniz bunlardan geçecek ve bu siteler tarafından ezberlenebilir. Hatta bazıları "phishing" araçlarıdır, yani, çeşitli nedenlerle bağlı olduğunuz bir sitenin sahte sayfasını gönderebilirler, kişisel bilgilerinizin bazılarını her türlü giriş bölümünde "hatırlatmanızı" isteyebilir ve gizli bilgilerinizi kendinize yabancılara verdiğinizi bile bilmeden "iyi" web sitesini taklit edecek.

- Tanımadığınız kişilerin e-postalarını girmeyin.

- Tanıdığınız kişilerden gelmedikçe ve varlıkları açıkça e-postada belirtilmedikçe ekli belgeleri eklemeyin.

- İnternet "hataları", tarama geçmişinizi bilginiz olmadan oluşturmanın iyi yoludur. Firefox ve Chrome tarafından önerilen birkaç uzantı aracılığıyla onları etkisiz hale getirebileceksiniz.

- Bazı bağlantı noktalarının açılmasını gerektiren çevrimiçi oyunları kullanma konusunda bilgiliyseniz, genellikle bunları tekrar kapatmanıza gerek yoktur. Etkin hizmet olmadan, tehditlerin bulunmadığını ve oyun uygulamalarınız kapalı olduğunda, artık bağlantı noktalarınızın veri akışlarını dinleyemeyeceğinizi unutmayın. Tıpkı kapalı oldukları gibi.

- Bir e-posta istemcisi kullanıyorsanız, e-posta iletilerinin HTML'de değil, tamamen e görüntülenecek şekilde yapılandırın. Alınan e-postalardan birini okuyamadıysanız, bunun bir HTML görüntüsünden oluştuğu anlamına gelir. Bunun spam veya reklam olduğundan emin olabilirsiniz.

- Tek bir web sitesi IP adresinizi diğer web sitelerine izleyemez.

- Bilgisayarınızın güvenlik duvarı olmadan çalışmasına izin vermeyin. Yalnızca ağınızdaki kullanıcılar güvenlik açıklarına erişebilir. Güvenlik duvarını kaldırırsanız, İnternet'in tamamı ağınız haline gelir ve bu durumda, çok kısa süreli bir saldırı artık bir sorun olmaz (en fazla birkaç saniye).

- Asla aynı anda birden fazla casus yazılım dedektörü kullanmayın.

- IP adresiniz kesinlikle bilgisayar korsanları için kullanılamaz.

- Web sitesi sahipleri, IP adresinizle sizi verimli bir şekilde izleyemezler. Çoğu durumda, İnternet Servis Sağlayıcınız (ISS) tarafından size verilen IP adresi "dinamik" tir. Her 48 saatte bir ortalama olarak değişir ve yalnızca ISS sağlayıcınız kim olduğunuzu gerçekten bilir. Ayrıca, tüm müşterilerinin trafiğini kaydetmesi ve hepsini tanımlaması teknik olarak imkansızdır.

- Bir güvenlik duvarının bağlantı noktaları açıksa, dinlemek için kötü bir hizmet yoksa, bilgisayar korsanlarının yararı olmayacaktır.

- Bir IP adresi sadece diğerleri gibi bir adrestir. Fiziksel veya coğrafi adresinizi bilmek, mobilyanızın çalınmasını kolaylaştırmaz ve aynısı IP adresli verileriniz için de geçerlidir.